You might like

How To Use #Proxychains To Evade Detection in #Kali Linux codingsec.net/2016/05/use-pr…

El lado del mal: Actualiza tus servidores GNU/Linux o te podrían hackear con una imagen elladodelmal.com/2016/05/actual… }:0

El lado del mal: Intercepter-NG. Auditar la red WiFi desde tu Android elladodelmal.com/2016/05/interc… #Android #hacking }:)

El lado del mal - Lynis: Auditar y fortificar servidores GNU/Linux elladodelmal.com/2016/04/lynis-… #Linux #hardening }:)

El lado del mal: ROPInjector. Evasión de motores antimalware usando ROP elladodelmal.com/2016/04/ropinj… #malware #virus }:)

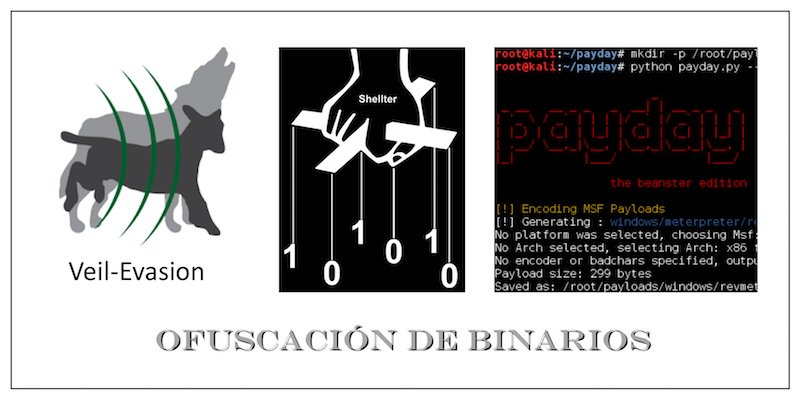

El lado del mal - Veil-Evasion, The Shellter & PayDay para ofuscar binarios elladodelmal.com/2016/04/veil-e… #pentesting }:)

El lado del mal - Windows Exploit Suggester: ¿Cómo hackear este Windows? elladodelmal.com/2016/04/window… #hacking }:)

Tutorial: Piping Crunch with Aircrack-ng: hackingtutorials.org/wifi-hacking-t… #wifi #wifihacking #hacking #InfoSec #cybersecurity #security #kali

Hacking Tutorial: Websploit Wifi Jammer: hackingtutorials.org/metasploit-tut… #wifihacking #wifi #wifijammer #kali #hacking #security #wireless #InfoSec

Top 10 Wifi Hacking Tools in Kali Linux: hackingtutorials.org/wifi-hacking-t… #wifihacking #wifi #kalilinux #hacking #security #infosec #Hackingtools

DROWN: una nueva vulnerabilidad de SSL: ¿Qué es DROWN? DROWN es la denominación de una nueva vulnerabilidad a... bit.ly/1U7BdIm

Genial explicación visual de qué es un SQL Injection. Muy recomendable si estás empezando con SQLi. hacksplaining.com/exercises/sql-… #sqli #basico

¡Ya tenemos por fin la segunda parte! - Análisis de un dispositivo USB con Wireshark – Parte 2. hacking-etico.com/2016/03/10/ana… #USB #Wireshark

El lado del mal: Hackear un WordPress con Network Packet Manipulation elladodelmal.com/2016/02/hackea… #WordPress #MySQL }:)

Powershell Empire: Bypasses, inyecciones y code execution (vía @fluproject) bit.ly/1RmKgRO

Explore the most advanced Wi-Fi Pentesting course online! bit.ly/1ntyF3M Register Today! #wifisecurity

El lado del mal - Powershell Empire: Post-Explotación++ en redes Windows elladodelmal.com/2016/02/powers… #Pentesting }:)

El lado del mal - Cómo proteger tu password cuando esté en la memoria RAM elladodelmal.com/2016/01/como-p… #Pentesting }:)

Vídeo demostrativo de cómo funciona SecureString para proteger passwords en memoria youtube.com/watch?v=TWPXp4… }:)

United States Trends

- 1. Northern Lights 33.8K posts

- 2. #DWTS 49.3K posts

- 3. #Aurora 6,929 posts

- 4. Justin Edwards 1,980 posts

- 5. Louisville 16.8K posts

- 6. #RHOSLC 6,173 posts

- 7. Andy 60K posts

- 8. Lowe 12.4K posts

- 9. Creighton 1,862 posts

- 10. #OlandriaxHarpersBazaar 4,332 posts

- 11. Gonzaga 2,484 posts

- 12. Oweh 1,974 posts

- 13. Kentucky 25K posts

- 14. JT Toppin N/A

- 15. Celtics 12.1K posts

- 16. Elaine 40.3K posts

- 17. #GoAvsGo 1,266 posts

- 18. Robert 99.1K posts

- 19. Dylan 30.6K posts

- 20. Kam Williams N/A

You might like

Something went wrong.

Something went wrong.