かーに

@TurquoiseMK

You might like

自分もマルウェア解析の勉強を本格的に始めたいなら "Practical Malware Analysis" + "Zero2Automated" を絶対におすすめしますね! pentest 系でいうところの "HackTheBox" + "PEN-200 (OSCP)" くらい王道な学習ルートに乗れると思ってます。

簡単にではありますが、スキル0から1年間でマルウェア解析を習得した学習方法をブログにまとめました。 the-art-of-nerd.hatenablog.com/entry/2024/02/… トータルコストは1年間で17万円ほど。 書籍が約5万円、オンライン教材が12万ほど。 これからマルウェア解析に取り組む・興味がある方の参考になれば幸いです。

武器防具衣服が捨てられない、売りすぎて商人が軒並み所持金0、船の貨物も満杯で手荷物が置けず酸欠気味、な人が私以外にもいるかもしれないので共有。 ロッジに入ってすぐ右の扉から行ける地下の製造スペース中央に無限(多分)に入るコンテナがありました。 #Starfield #スターフィールド

\『ARMORED CORE VI FIRES OF RUBICON』 リリース記念キャンペーン/ 抽選で 1 名様に ARMORED CORE VI カスタマイズコンソールとコントローラーのセットをプレゼント🎁 【応募期間】 2023/8/31 (木) 23:59 まで 【応募条件】 @Xbox_JP フォロー & 本投稿 RT 利用規約⬇️ bit.ly/45gPcTM

久しぶりにブログ書きました。最近個人的に推しているC2のMerlinについてです。 C2フレームワーク「Merlin」のすすめ|ラック・セキュリティごった煮ブログ編集部 #note note.com/lacnote/n/n48c…

SANSの標的型攻撃の被害(sans.org/dataincident20…)のIoC情報(詳細レポート)が公開されました: sans.org/blog/sans-data… どの組織でも遅かれ早かれインシデントは発生するので、大事なのは継続的な監視、定期的なPurple Team演習、迅速な対応、そして事後対応のポリシー改善だと思います。

マイクロソフトがWindows 10をセキュア設定(SECure CONfiguration)に強化するSECCONフレームワークを公開したそうです。SECCONってどっかで聞いたことあるなぁ。。zdnet.com/article/micros…

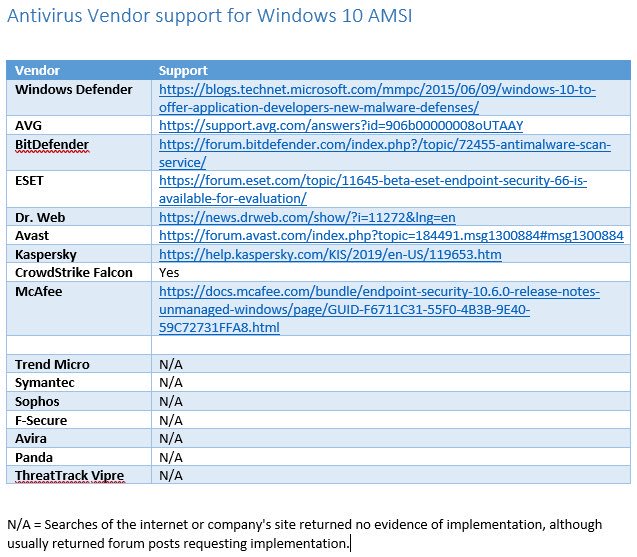

2019/3時点でAMSI(マイクロソフトの”ファイルレス型”(スクリプト)マルウェア検知機能)に対応しているアンチウィルスソフトの一覧。最近Powershellマルウェアが非常にに多いので、AMSIに対応しているアンチウィルスをおすすめします。 #ファイルレスマルウェア #アンチウィルス

ランサムウェア+標的型攻撃=? 新たな攻撃、被害は数百万ドル (1/3) - ITmedia NEWS itmedia.co.jp/news/articles/…

itmedia.co.jp

ランサムウェア+標的型攻撃=? 新たな攻撃、被害は数百万ドル

海外で「標的型ランサムウェア」による被害が広がっている。ランサムウェアというと「脆弱性が存在するPCやIT機器を無差別に襲うもの」というイメージもあるが、違うタイプという。対策は。

hashcatのパスワードクラッキングツールと誰でも買えるGPUだけでどんなに複雑な8文字のWindows NTパスワードハッシュを2時間半以内でグラックできるそうです。8文字のWindowsパスワードはあまり意味ないと考えた方が良いです。ユーザの場合は15文字以上のパスフレーズが必須。管理者は25+をお勧め!

KAPEという新しいファストフォレンジックツールが出たようです。binaryforay.blogspot.com/2019/02/introd… #DFIR

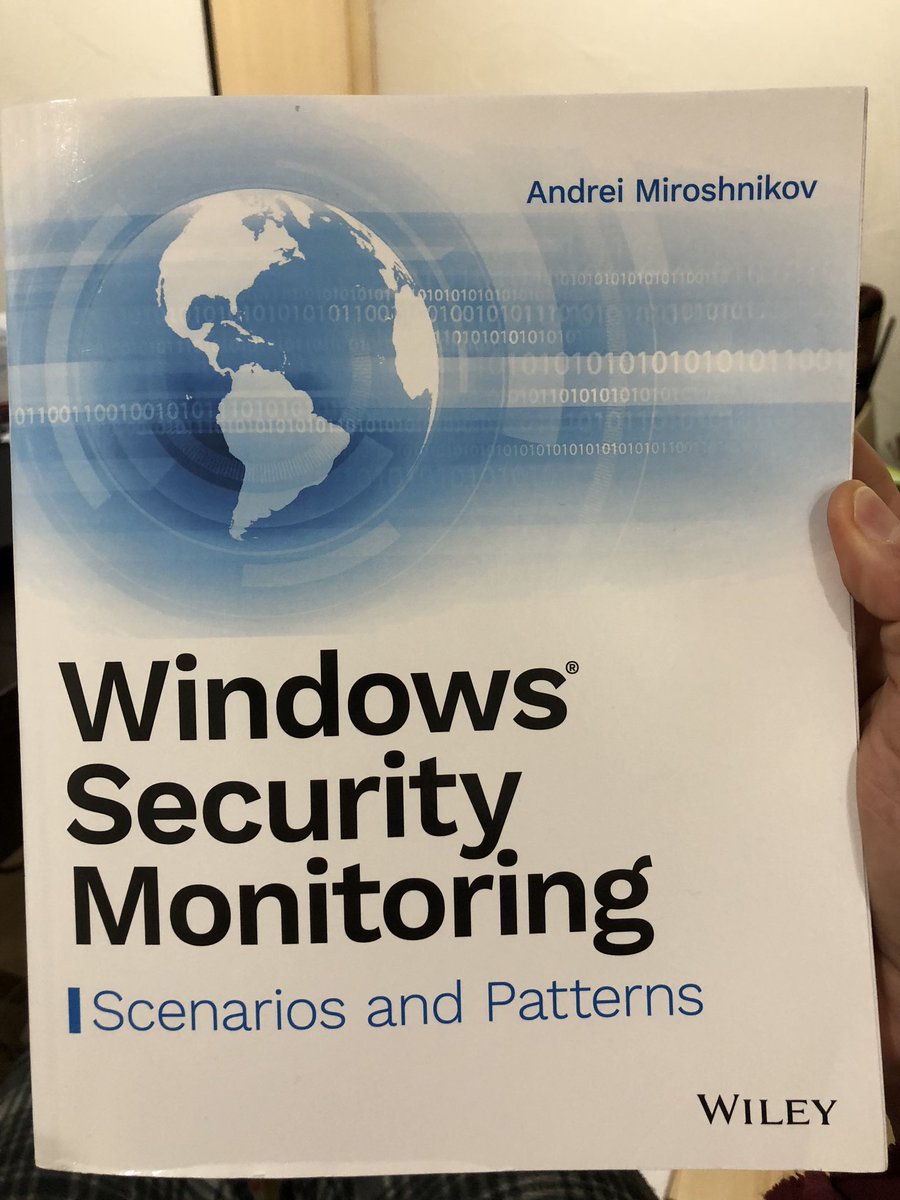

Windowsログに詳しくなりたい方にこの本をおすすめします!ログだけについての本で600ページもあるけど、やっぱりWindowsログは楽し過ぎるので、1日で読んでしまうと思います! #DFIR #監視

リクルート社でVuls稼働中! " 現在は、自動収集したサーバ構成情報と脆弱性情報を、オープンソースソフトウェアの脆弱性スキャナー「Vuls」の「Vuls Server」機能で突き合わせ、開発者に通知する「RAFFLESIA」アーキテクチャを整備中だ" atmarkit.co.jp/ait/articles/1… #vulsjp

atmarkit.itmedia.co.jp

“Hack Everything”をモットーに——リクルートは脆弱性対応をいかにハックしたのか

@ITは、2018年9月11日、東京で「@IT脆弱性対応セミナー」を開催した。本稿では、基調講演「リクルートにおける脆弱性対応の今と未来」の内容をお伝えする。

Webサーバをセキュアに保つ設定のまとめ qiita.com/ariaki/items/7… #Qiita

qiita.com

Webサーバをセキュアに保つ設定のまとめ - Qiita

はじめに Webサーバをセキュアに保つ為、個人的に行っている設定をざっくりまとめてみました。 設定内容はApache 2.4での運用を想定していますので、他のHTTPdをお使いの方は適宜読み替えてください。 各設定項目は以下のオンラインテストサイトでA+相当を取ることを目...

7 Cryptominers & Cryptomining Botnets You Can't Ignore darkreading.com/attacks-breach…

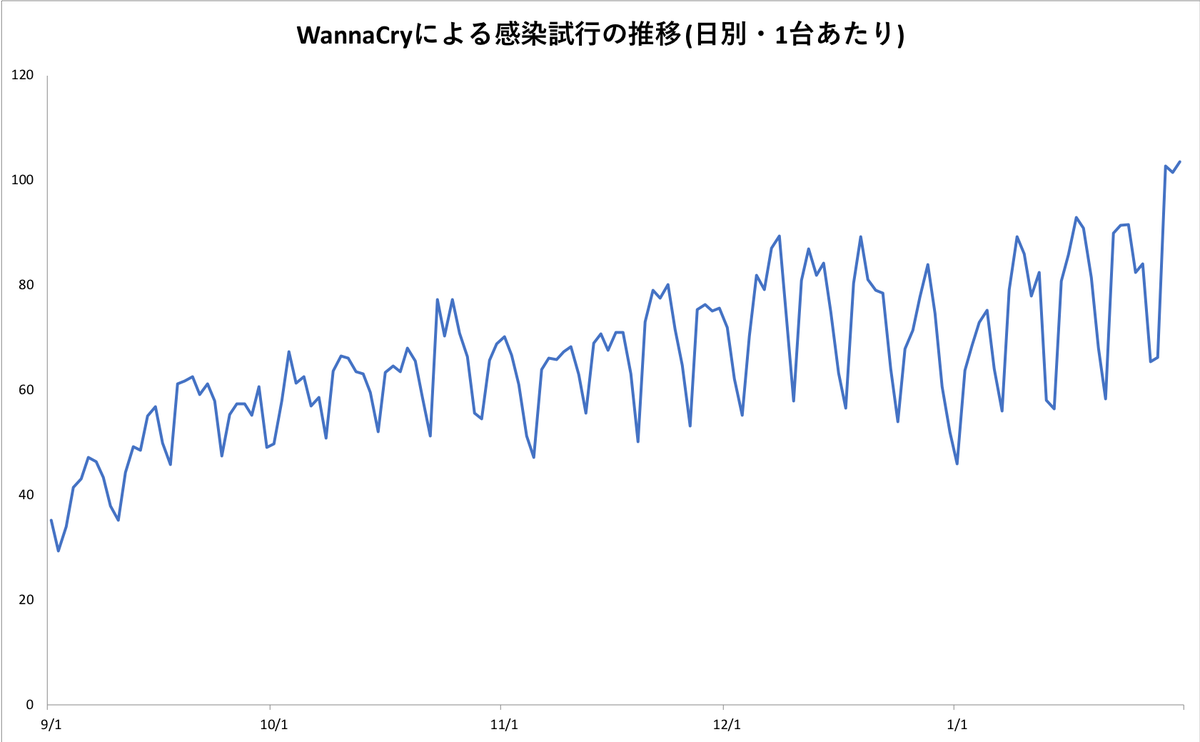

昨年この記事を書いてからも継続して観測していますが、DoublePulsarを利用した WannaCryの感染試行は増え続けています。先月末の時点で 4万台以上、国別だと上位はベトナム、インドネシア、インド、ロシア、ベネズエラ。終わってないどころか今後数年は続くと思います。 sect.iij.ad.jp/d/2017/09/1922…

United States Trends

- 1. Good Saturday N/A

- 2. RIP Maz N/A

- 3. #SaturdayVibes N/A

- 4. #saturdaymorning N/A

- 5. Tucker N/A

- 6. Plumb N/A

- 7. Dr Pepper N/A

- 8. #Caturday N/A

- 9. #LingOrm2ndFMinSingapore N/A

- 10. LINGORM FAN MEET IN SG N/A

- 11. Huckabee N/A

- 12. #Wordle1708 N/A

- 13. MEET DAY N/A

- 14. Abraham N/A

- 15. Taryn N/A

- 16. Luka N/A

- 17. Clippers N/A

- 18. Manon N/A

- 19. Susan Rice N/A

- 20. $Lobstar N/A

You might like

-

ねこ@自分を大切に扱う

ねこ@自分を大切に扱う

@TANAK_JUN_K -

ダンデライオン

ダンデライオン

@ton_LION80969 -

すぱいく

すぱいく

@flshbckr -

yuu

yuu

@ykon_doto -

Jiang

Jiang

@jiang_am -

しぇりー

しぇりー

@shelly_mylove -

ツジ

ツジ

@kiiroinee -

OchiPong

OchiPong

@OchiPong -

睦月@多分 SRE

睦月@多分 SRE

@mutsuki99 -

ぽれぽれこーず

ぽれぽれこーず

@poleporecords -

Branzino

Branzino

@Branzino33 -

Omega Technical Solutions

Omega Technical Solutions

@OTSITechTips -

中川暁生

中川暁生

@NakagawaAkeo -

よっぴ!

よっぴ!

@Fish_Bone_Pic -

モルペコ

モルペコ

@cooNa_esys15

Something went wrong.

Something went wrong.