𝚁𝚘𝚘𝚝💀𝙼𝚛𝚃𝚎𝚌𝚑𝚇~#

@Mr__TechX

𝘌𝘴𝘵𝘶𝘱𝘪𝘥𝘦𝘻 𝘩𝘶𝘮𝘢𝘯𝘢, 𝘱𝘰𝘳 𝘦𝘴𝘰 𝘭𝘰𝘴 𝘩𝘢𝘤𝘬𝘦𝘳𝘴 𝘴𝘪𝘦𝘮𝘱𝘳𝘦 𝘨𝘢𝘯𝘢𝘯 | #Hacker 𝗵𝗮𝘀𝘁𝗮 𝗹𝗮 𝗺𝘂𝗲𝗿𝘁𝗲 #Hacker #OffSec #RedTeam

You might like

Hackers, generalmente no confiamos en nadie, incluyendonos a nosotros mismos. - Elliot Alderson | Mr. Robot

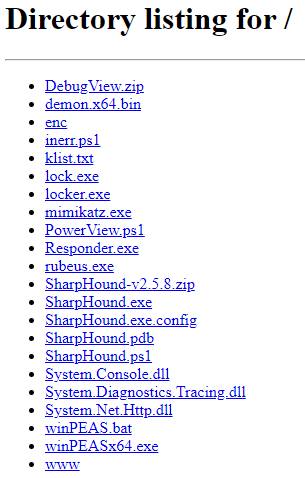

http://80.76.51.159:8080 Los analizadores de malware disfrutan 🫣

Huge thank you to everyone who supported this platform and our mutual quest to support freedom of speech!

SafeLine: sirva como proxy inverso para proteger sus servicios web de ataques y exploits kitploit.com/2024/09/safeli…

America is a nation of builders Soon, you will be free to build

SQLI Injection CVE: 2024-36837 Payload: 0-3661)%20OR%20MAKE_SET(8165=8165,7677)%20AND%20(4334=4334

Barracuda CloudGen WAN OS Command Injection exploit.kitploit.com/2023/03/barrac… #ExploitResearch #exploit #Hacking #hacker

Psobf - Ofuscador de PowerShell kitploit.com/2024/09/psobf-… #HackerTools #Powershell #Hacker

El dólar está controlado por 12 personas que conversan y toman decisiones a puerta cerrada. #Bitcoin no está controlado por nadie. Los debates se llevan a cabo abiertamente y las decisiones son transparentes y basadas en la comunidad. ¿Cuál crees que es el futuro del dinero?

"Para tener éxito, la planificación por sí sola no es suficiente. También hay que improvisar." ~ Isaac Asimov

El dólar está administrado por una organización privada que no rinde cuentas y que crea dinero de la nada para comprar deuda de los bancos, quienes a su vez prestan 10 veces sus reservas para que la gente pueda endeudarse más mientras sus ahorros se diluyen.

Imperius - Hacer visible nuevamente un rootkit del kernel de Linux kitploit.com/2024/09/imperi… #HackerTools #kitploit

Linux Permissions

Esta herramienta tiene varias opciones para Hacking, viene instalada para automatizar los procesos de hackeo. github.com/MrSanZz/pandora

Valorar tu privacidad no significa cerrar todas tus redes sociales y mudarte al bosque Significa estar consciente de qué es lo que compartes.

Un "0day exploit" es un tipo de exploit informático que aprovecha una vulnerabilidad de seguridad en un software que el fabricante aún no ha reparado. El término 0day se refiere al hecho de que los desarrolladores tienen cero días de aviso o antes de que se lance el ataque.

En una inyección SQL el atacante "inyecta" código SQL malicioso en los campos de entrada de una web para manipular la base de datos, acceder a información confidencial, modificar e incluso eliminar datos. Este ataque puede comprometer gravemente la seguridad de un sistema.

El término hacker originalmente no tenía un significado negativo, antes, se refería a personas apasionadas por explorar y entender como funcionan los sistemas informáticos. Pero, con el inicio de actos ilegales, el término comenzó a asociarse con actividades delictivas.

El flujo de datos y sus maravillas

Los 9 patrones arquitectónicos principales para el flujo de datos y comunicación. Otra maravilla de ByteByteGo. → Peer-to-Peer El patrón Peer-to-Peer implica comunicación directa entre dos componentes sin la necesidad de un coordinador central. → API Gateway Un API Gateway…

United States Trends

- 1. Purdy 22.9K posts

- 2. #WWERaw 45.8K posts

- 3. Panthers 29K posts

- 4. Mac Jones 4,395 posts

- 5. Penta 7,315 posts

- 6. 49ers 30.8K posts

- 7. Jaycee Horn 2,317 posts

- 8. Gunther 12.4K posts

- 9. Canales 10.7K posts

- 10. #KeepPounding 4,538 posts

- 11. #FTTB 4,200 posts

- 12. Melo 17.3K posts

- 13. Niners 4,418 posts

- 14. #RawOnNetflix 1,739 posts

- 15. #MondayNightFootball N/A

- 16. Mark Kelly 159K posts

- 17. 3 INTs 2,076 posts

- 18. Kittle 3,136 posts

- 19. Joe Buck N/A

- 20. Comey 221K posts

You might like

Something went wrong.

Something went wrong.