#nosqli search results

Here is my new blog post: MongoDB NoSQL Injection with Aggregation Pipelines soroush.me/blog/2024/06/m… Hopefully this will be useful to someone. #Appsec #NoSQLi #BugBounty

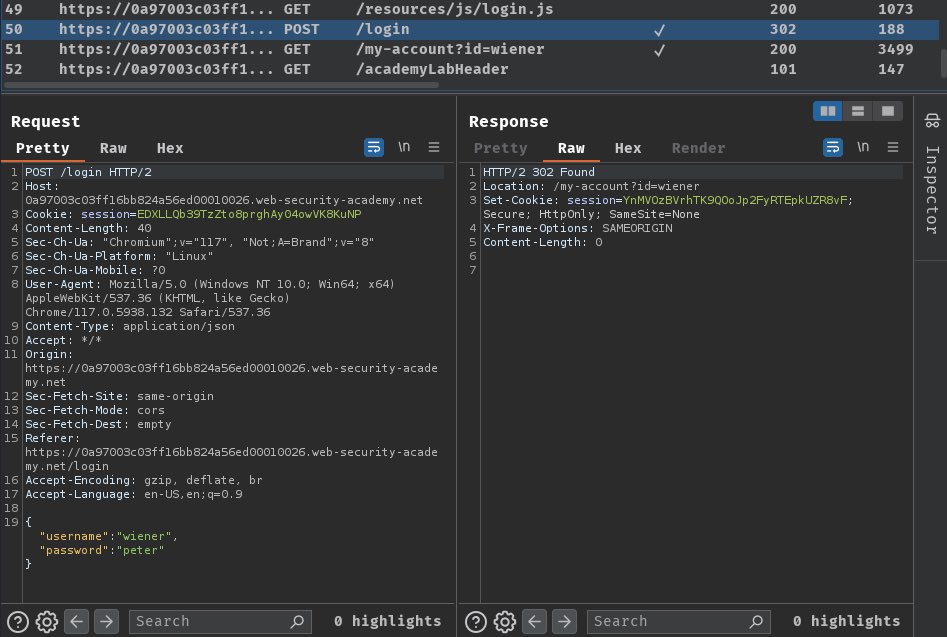

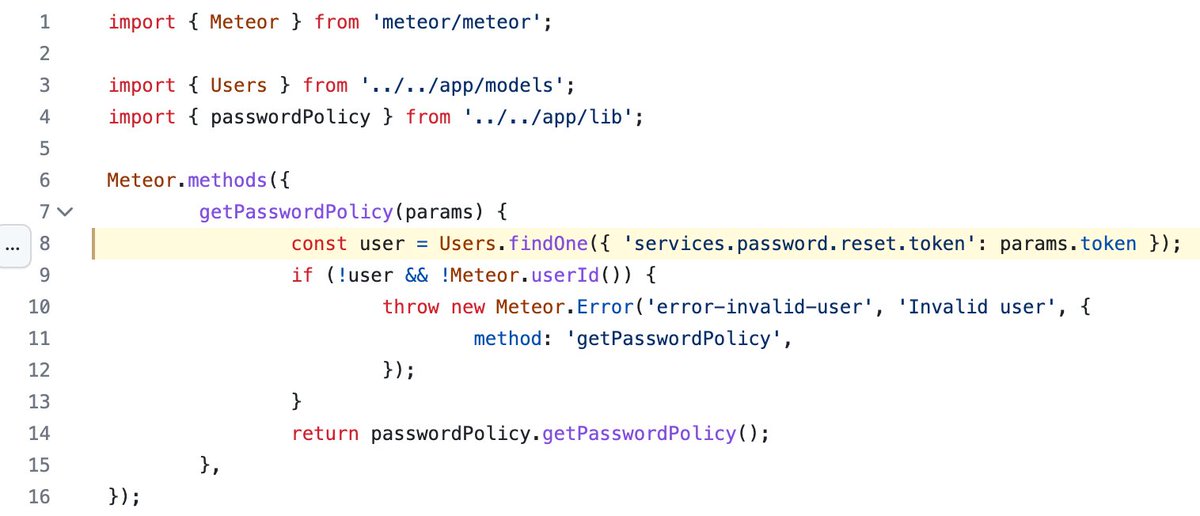

حالا که params چک نمیشه، میتونیم به params.token دستورات #NoSQLi مخصوص #MongoDB رو بدیم مثلا $regex! اگه از $regex به خوبی استفاده کنیم مییتونیم کاراکتر به کاراکتر توکن پسورد ریست رو در بیاریم که این یعنی، میتونیم از طرف اون فرد وارد بشیم (اگه کاراکتر اشتباه باشه خطا میاد)! 👇🏻

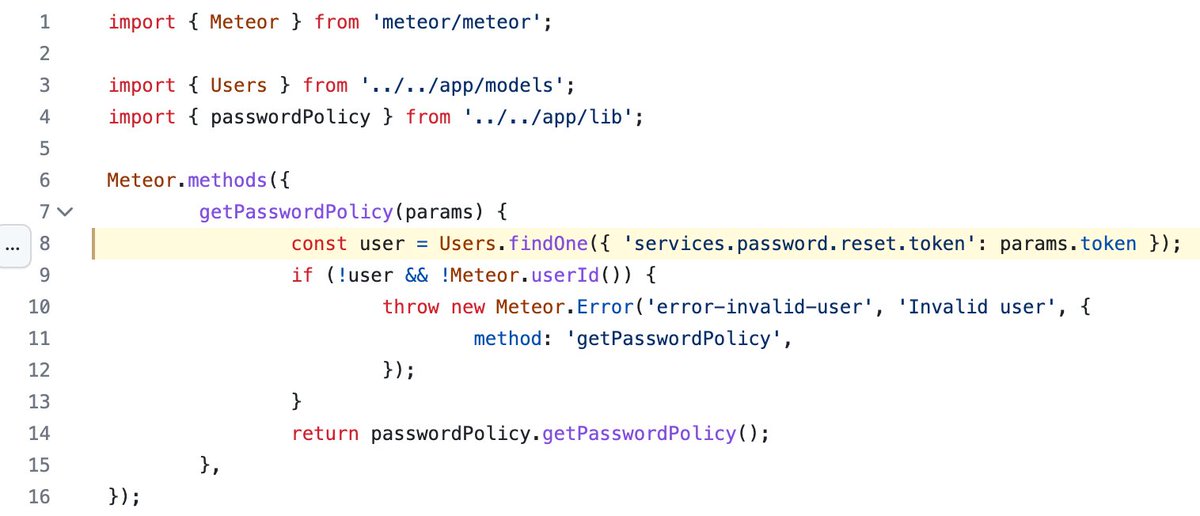

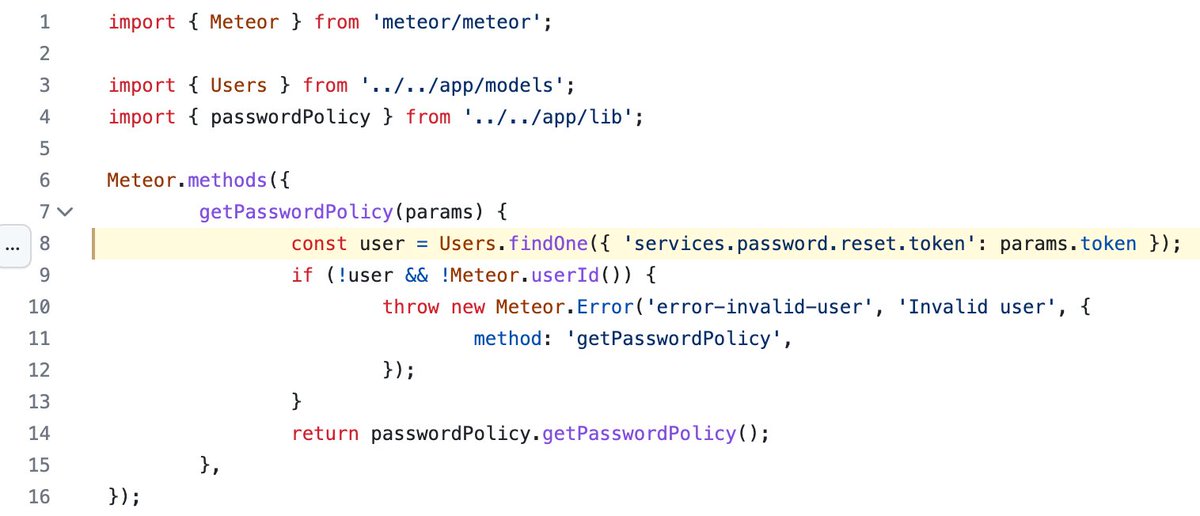

آسیب پذیری ۱: اگه ایمیل یه نفر که 2fa نداره رو بدونیم، تابع getPasswordPolicy که بدون نیاز به auth اجرا میشه رو میتونیم #NoSQLi بزنیم! چون ورودی params به هیچ مدل در این تابع یا قبل رسیدن بهش، sanitize یا چک نمیشه! چطوری؟ 👇🏻

تحلیل آسیب پذیری Rocket.Chat ۲ آسیب پذیری #NoSQLi در راکتچت قبل ۳.۱۳.۲ پیدا شده که به بررسی این آسیب پذیری ها می پردازیم. برای حمله از طریق این آسیب پذیریها باید یکی از شرایط زیر فراهم باشه: ۱. ایمیل ادمین رو داشته باشیم ۲. یک اکانت حداقل ساده #امنیت ادامه👇🏻

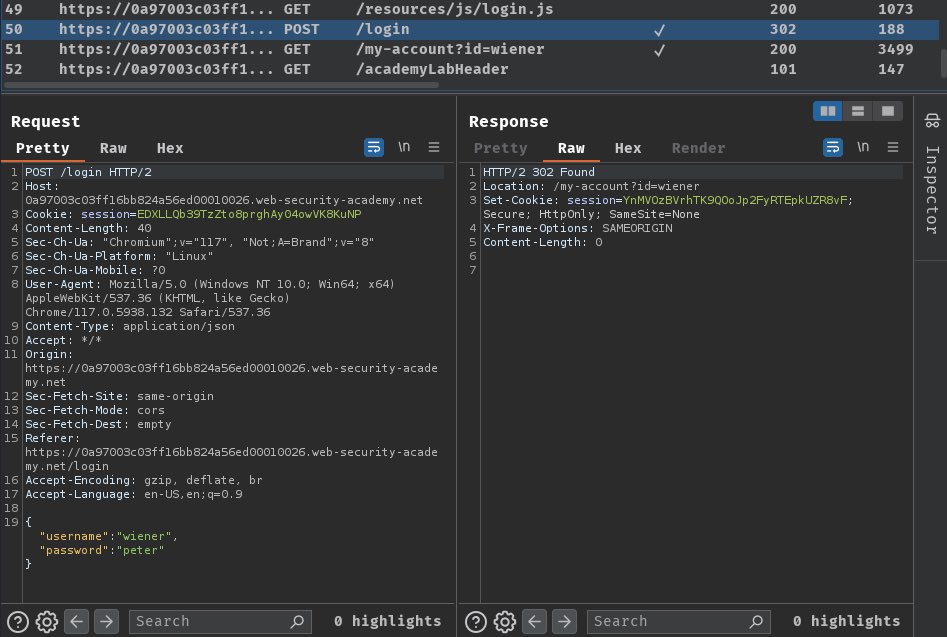

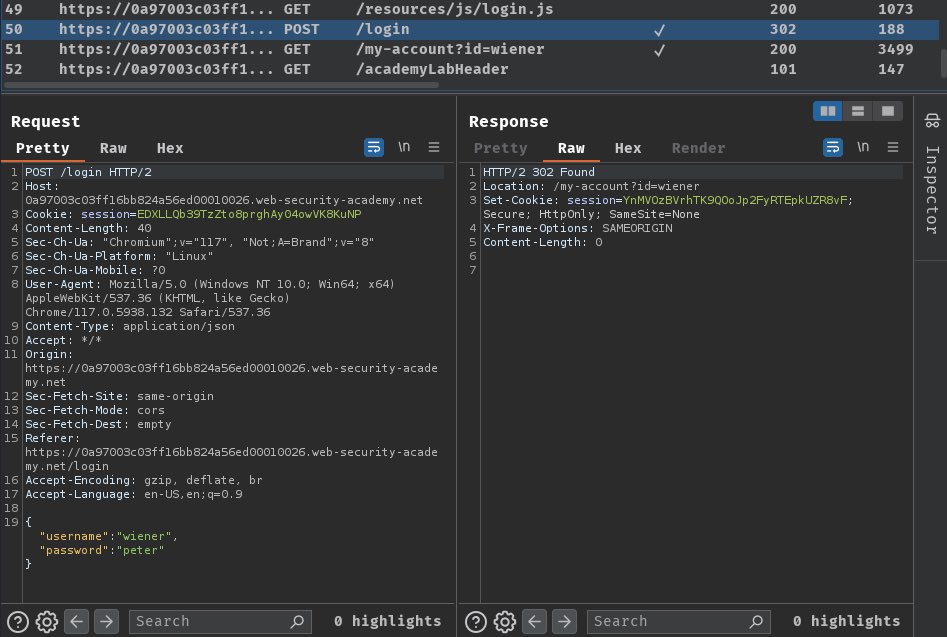

🧠 NoSQL Injection → Login Bypass 1️⃣ App uses MongoDB: db.users.find({user: input.user, pass: input.pass}) 2️⃣ Attacker sends: { "user": { "$ne": null }, "pass": { "$ne": null } } 3️⃣ Query always true → login bypass 🎯 Auth without creds #bugbounty #nosqli #security

En que consiste el ataque de inyección noSQL donde se puede comprometer la seguridad de una base de datos mongodb si el backend no está bien securizado. #mongodb #nosqli #hackingetico #ciberseguridad #kalilinux #pentesting #basededatos #inyeccionnosql #kalilinux

امشب میخواستم باگ #NoSQLi که توی Rocket.Chat بوده رو بررسی کنم! درگیر این کد C شدم یادم رفت! #امنیت

Good #NoSQLi find - MongoDB + Rails => hash-injection: cirw.in/blog/hash-inje… by @conradirwin #nosql #injection #sqlinjection

Hacking NodeJS and MongoDB #nosqli blog.websecurify.com/2014/08/hackin…

🧱 ¿Creías que las inyecciones eran cosa del SQL? Las bases de datos NoSQL también pueden ser vulnerables. Te explicamos cómo funcionan los ataques #NoSQLi, ejemplos en MongoDB, Redis y más... y cómo protegerte. 🔗 Descubre todo en nuestro último artículo:…

I just published a writeup on [HTB] Stocker that covers #NoSQLI #JSON #Node #LinuxPrivEsc link.medium.com/zes0wH2Wuzb

link.medium.com

[HTB] Stocker Writeup

This is a write-up of Stocker on Hack The Box — it covers NoSQLi, some JSON, basic node.js and linux privilege escalation.

#Hints #NoSQLi #NoDirbuster #NoNmap #NoNikto #NoAcunetix #NoNetsparker #NoSQLMap Web App Security #HackLab http://107.20.55.180/ #OWASP

[ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) ! Sqlephant SQLi Fixer an innovative Solution, Effective & Available Discover & Be secured : sqlephant.com/be-protected-n… #AI #SQLdev #SQLinjection #SQLsec

![Sqlephant1's tweet image. [ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) !

Sqlephant SQLi Fixer an innovative Solution, Effective & Available

Discover & Be secured : sqlephant.com/be-protected-n…

#AI #SQLdev #SQLinjection #SQLsec](https://pbs.twimg.com/media/GFGD80PXsAAs2nC.jpg)

#NOSQLi #pentest #infosec - How to make a [A' or 1=1--] in mongoDB + PHP > [A' || 1==1 //] or this > goo.gl/i3sLK

🧠 NoSQL Injection → Login Bypass 1️⃣ App uses MongoDB: db.users.find({user: input.user, pass: input.pass}) 2️⃣ Attacker sends: { "user": { "$ne": null }, "pass": { "$ne": null } } 3️⃣ Query always true → login bypass 🎯 Auth without creds #bugbounty #nosqli #security

🧱 ¿Creías que las inyecciones eran cosa del SQL? Las bases de datos NoSQL también pueden ser vulnerables. Te explicamos cómo funcionan los ataques #NoSQLi, ejemplos en MongoDB, Redis y más... y cómo protegerte. 🔗 Descubre todo en nuestro último artículo:…

En que consiste el ataque de inyección noSQL donde se puede comprometer la seguridad de una base de datos mongodb si el backend no está bien securizado. #mongodb #nosqli #hackingetico #ciberseguridad #kalilinux #pentesting #basededatos #inyeccionnosql #kalilinux

Here is my new blog post: MongoDB NoSQL Injection with Aggregation Pipelines soroush.me/blog/2024/06/m… Hopefully this will be useful to someone. #Appsec #NoSQLi #BugBounty

[ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) ! Sqlephant SQLi Fixer an innovative Solution, Effective & Available Discover & Be secured : sqlephant.com/be-protected-n… #AI #SQLdev #SQLinjection #SQLsec

![Sqlephant1's tweet image. [ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) !

Sqlephant SQLi Fixer an innovative Solution, Effective & Available

Discover & Be secured : sqlephant.com/be-protected-n…

#AI #SQLdev #SQLinjection #SQLsec](https://pbs.twimg.com/media/GFGD80PXsAAs2nC.jpg)

حالا که params چک نمیشه، میتونیم به params.token دستورات #NoSQLi مخصوص #MongoDB رو بدیم مثلا $regex! اگه از $regex به خوبی استفاده کنیم مییتونیم کاراکتر به کاراکتر توکن پسورد ریست رو در بیاریم که این یعنی، میتونیم از طرف اون فرد وارد بشیم (اگه کاراکتر اشتباه باشه خطا میاد)! 👇🏻

آسیب پذیری ۱: اگه ایمیل یه نفر که 2fa نداره رو بدونیم، تابع getPasswordPolicy که بدون نیاز به auth اجرا میشه رو میتونیم #NoSQLi بزنیم! چون ورودی params به هیچ مدل در این تابع یا قبل رسیدن بهش، sanitize یا چک نمیشه! چطوری؟ 👇🏻

تحلیل آسیب پذیری Rocket.Chat ۲ آسیب پذیری #NoSQLi در راکتچت قبل ۳.۱۳.۲ پیدا شده که به بررسی این آسیب پذیری ها می پردازیم. برای حمله از طریق این آسیب پذیریها باید یکی از شرایط زیر فراهم باشه: ۱. ایمیل ادمین رو داشته باشیم ۲. یک اکانت حداقل ساده #امنیت ادامه👇🏻

امشب میخواستم باگ #NoSQLi که توی Rocket.Chat بوده رو بررسی کنم! درگیر این کد C شدم یادم رفت! #امنیت

Guess what is the purpose of this payload? {"username": {"$gt": null}, "password": {"$gt": null} } #nosqli #bugbountytips #BugBounty #hackthebox

Here is my new blog post: MongoDB NoSQL Injection with Aggregation Pipelines soroush.me/blog/2024/06/m… Hopefully this will be useful to someone. #Appsec #NoSQLi #BugBounty

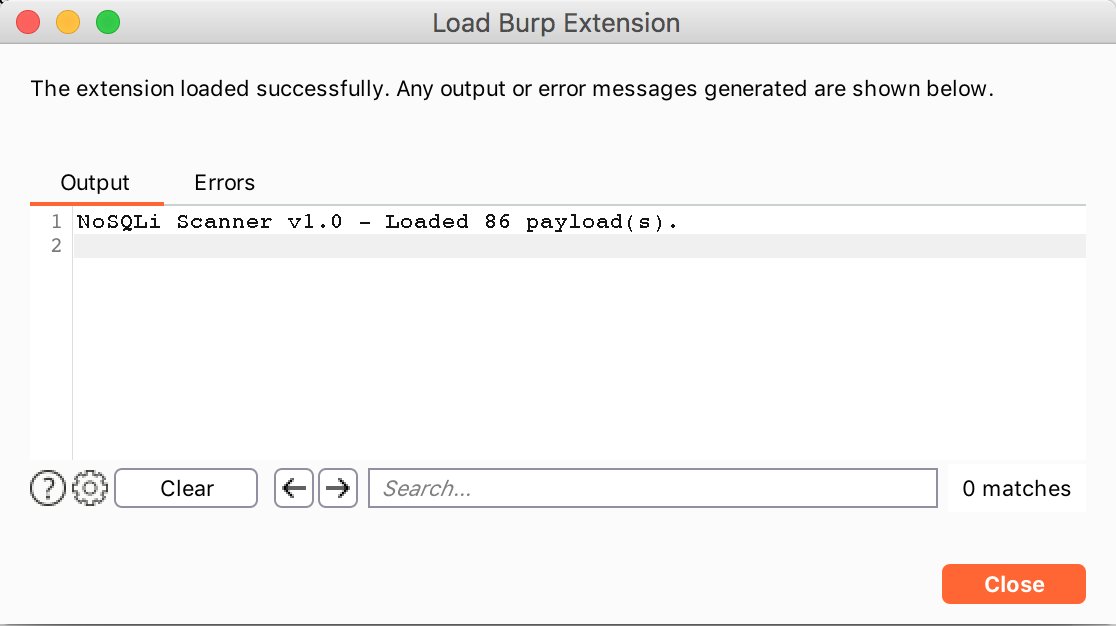

Hi twitterz, I just released a funny Burp Suite extension, focused on NoSQL injection vulnerability detection. A missing piece of @Burp_Suite until today. github.com/matrix/Burp-No… #burpsuite #nosqli

حالا که params چک نمیشه، میتونیم به params.token دستورات #NoSQLi مخصوص #MongoDB رو بدیم مثلا $regex! اگه از $regex به خوبی استفاده کنیم مییتونیم کاراکتر به کاراکتر توکن پسورد ریست رو در بیاریم که این یعنی، میتونیم از طرف اون فرد وارد بشیم (اگه کاراکتر اشتباه باشه خطا میاد)! 👇🏻

🧠 NoSQL Injection → Login Bypass 1️⃣ App uses MongoDB: db.users.find({user: input.user, pass: input.pass}) 2️⃣ Attacker sends: { "user": { "$ne": null }, "pass": { "$ne": null } } 3️⃣ Query always true → login bypass 🎯 Auth without creds #bugbounty #nosqli #security

تحلیل آسیب پذیری Rocket.Chat ۲ آسیب پذیری #NoSQLi در راکتچت قبل ۳.۱۳.۲ پیدا شده که به بررسی این آسیب پذیری ها می پردازیم. برای حمله از طریق این آسیب پذیریها باید یکی از شرایط زیر فراهم باشه: ۱. ایمیل ادمین رو داشته باشیم ۲. یک اکانت حداقل ساده #امنیت ادامه👇🏻

آسیب پذیری ۱: اگه ایمیل یه نفر که 2fa نداره رو بدونیم، تابع getPasswordPolicy که بدون نیاز به auth اجرا میشه رو میتونیم #NoSQLi بزنیم! چون ورودی params به هیچ مدل در این تابع یا قبل رسیدن بهش، sanitize یا چک نمیشه! چطوری؟ 👇🏻

[ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) ! Sqlephant SQLi Fixer an innovative Solution, Effective & Available Discover & Be secured : sqlephant.com/be-protected-n… #AI #SQLdev #SQLinjection #SQLsec

![Sqlephant1's tweet image. [ #noSQLi ] Get new #cybersecurity protection. Be protected against SQLi with #Sqlephant SQL Injection Fixer (#SQLiFixer) !

Sqlephant SQLi Fixer an innovative Solution, Effective & Available

Discover & Be secured : sqlephant.com/be-protected-n…

#AI #SQLdev #SQLinjection #SQLsec](https://pbs.twimg.com/media/GFGD80PXsAAs2nC.jpg)

Something went wrong.

Something went wrong.

United States Trends

- 1. #River N/A

- 2. #SmackDown N/A

- 3. Olympics N/A

- 4. #PAKvsNED N/A

- 5. NDSU N/A

- 6. #TheLastDriveIn N/A

- 7. #STARDOM N/A

- 8. Hunter Hess N/A

- 9. St. John N/A

- 10. UConn N/A

- 11. Raheem N/A

- 12. Andrea Bocelli N/A

- 13. Dylan Cardwell N/A

- 14. Mountain West N/A

- 15. Athena N/A

- 16. Malik Monk N/A

- 17. Lion King N/A

- 18. Chivas N/A

- 19. Jane Don N/A

- 20. Jordynne N/A